Une panne réseau intermittente n’est jamais aléatoire ; c’est le symptôme d’un conflit caché dans votre architecture ou votre environnement.

- Les interférences électromagnétiques (EMI) ne sont qu’une piste. Les vrais coupables sont souvent des conflits de protocole, une latence de traduction dans les passerelles, ou une saturation du trafic sur un réseau non segmenté.

- La surveillance passive est une erreur. Les outils proactifs comme le SNMP sur les switchs manageables permettent de corréler les erreurs et de prédire les pannes avant qu’elles n’arrêtent la production.

Recommandation : Adoptez une approche forensique : cessez de chercher un seul composant coupable et commencez à investiguer les interactions systémiques entre les couches physique, logique et protocolaire de votre réseau.

Vous connaissez ce sentiment. La ligne de production tourne à plein régime, puis, sans avertissement, un arrêt. Le voyant « défaut réseau » clignote sur un automate. Vous vérifiez les câbles, vous redémarrez le switch, et tout repart. Jusqu’à la prochaine fois. Cette panne fantôme, aléatoire en apparence, est le cauchemar de tout technicien de maintenance. Elle érode la productivité, génère du stress et défie les logiques de dépannage classiques. Votre premier réflexe est de suspecter le matériel, un câble défectueux ou un switch vieillissant. Et si le problème était plus profond, invisible à l’œil nu ?

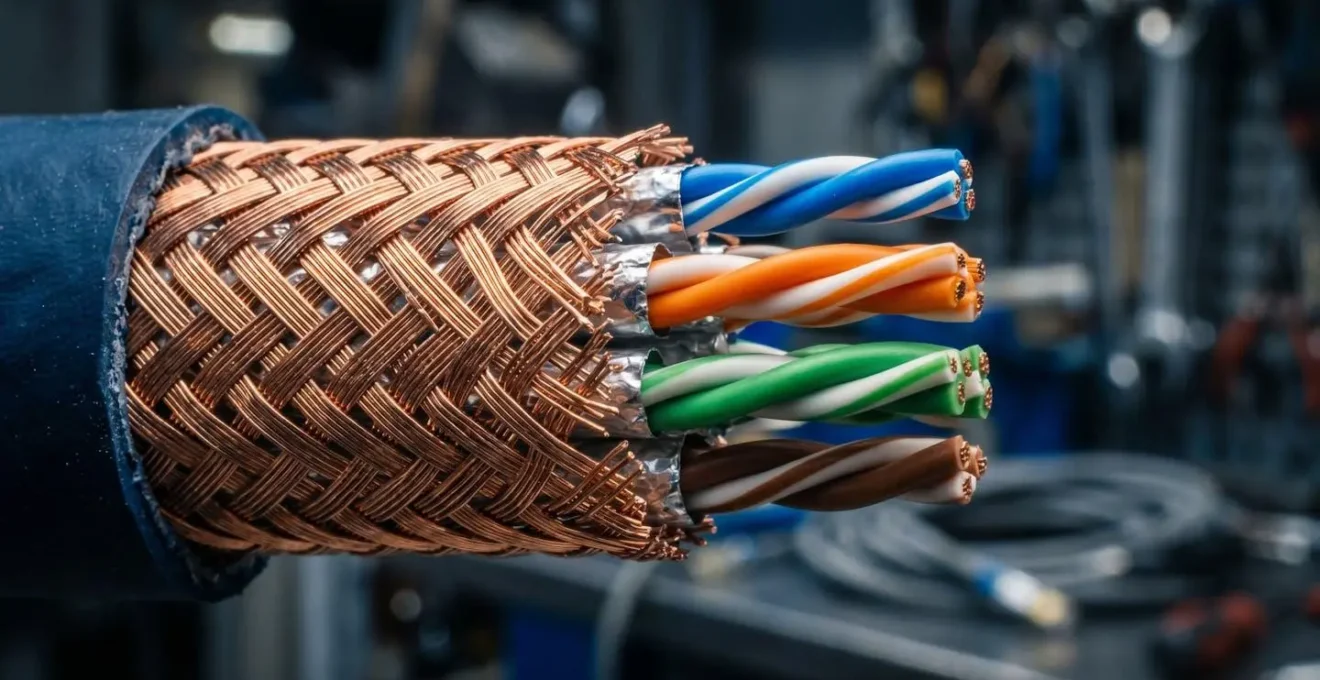

Les solutions habituelles – vérifier les connexions, pinger les adresses IP – ne suffisent plus face à ces symptômes intermittents. La cause n’est que rarement un simple « câble débranché ». C’est souvent le résultat d’un conflit silencieux au cœur de votre installation : une guerre de bande passante entre une caméra de surveillance et un automate, des perturbations électromagnétiques subtiles émises par un nouveau variateur de fréquence, ou une incompatibilité protocolaire dans une architecture hétérogène. La différence entre l’Ethernet de bureau et sa version industrielle réside précisément dans cette capacité à survivre dans un environnement hostile, grâce à un blindage renforcé et des composants durcis.

Cet article abandonne la checklist de base pour vous proposer une véritable méthode de diagnostic forensique. L’angle directeur est simple : une panne intermittente n’est pas un événement, c’est une signature. Notre objectif n’est pas de vous donner une liste de causes, mais de vous apprendre à lire cette signature. Nous allons disséquer les couches de votre réseau, de l’architecture protocolaire aux perturbations physiques, pour vous donner les outils et la méthodologie nécessaires pour traquer et éliminer définitivement ces pannes fantômes. Nous aborderons la cohabitation des protocoles, la gestion du bruit électromagnétique, la segmentation du trafic et la surveillance prédictive pour transformer votre approche réactive en une stratégie de fiabilisation proactive.

Pour vous guider dans cette investigation méthodique, nous avons structuré cet article en plusieurs étapes clés. Chaque section aborde une source potentielle de panne intermittente, en vous fournissant les clés de diagnostic et les solutions concrètes pour reprendre le contrôle de votre réseau industriel.

Sommaire : La méthode complète pour diagnostiquer les pannes réseau fantômes

- Profinet ou EtherNet/IP : quel standard privilégier pour une architecture Siemens/Rockwell mixte ?

- Pourquoi faire passer votre câble réseau à côté du variateur de puissance est une erreur fatale ?

- Séparer le trafic vidéo du trafic automate : pourquoi les VLAN sont indispensables en usine ?

- Quand le switch industriel vous prévient de sa propre panne : l’atout du SNMP

- WiFi en milieu industriel : comment vaincre les zones d’ombre dues aux structures métalliques ?

- L’erreur de laisser votre automate connecté à internet sans pare-feu industriel

- Edge Gateway : le sas de sécurité qui protège votre vieil automate des attaques externes

- Automate Programmable Industriel (API) ou PC Industriel : lequel choisir pour votre nouvelle machine ?

Profinet ou EtherNet/IP : quel standard privilégier pour une architecture Siemens/Rockwell mixte ?

Le choix d’un protocole Ethernet industriel n’est pas anodin, surtout dans un environnement hétérogène mêlant des équipements de différents constructeurs, comme Siemens (Profinet) et Rockwell (EtherNet/IP). Une panne intermittente peut naître directement de cette diversité. Ces deux standards, bien que basés sur Ethernet, ne fonctionnent pas de la même manière. Profinet, notamment dans ses versions RT (Real-Time) et IRT (Isochronous Real-Time), opère en partie sur la couche 2 du modèle OSI pour garantir des temps de cycle très courts, le rendant non routable par nature. EtherNet/IP, lui, est encapsulé dans des paquets TCP/IP et UDP/IP, le rendant entièrement routable mais avec une latence potentiellement plus élevée.

Le point de friction majeur apparaît lorsque vous utilisez des passerelles de traduction pour faire communiquer ces deux mondes. Ces boîtiers, bien qu’indispensables, introduisent une latence inhérente à la conversion des protocoles. Dans des conditions de charge élevée, le buffer de la passerelle peut saturer, entraînant des pertes de paquets et des micro-coupures qui apparaissent comme des pannes aléatoires. De plus, les mécanismes de redondance de boucle (MRP pour Profinet, DLR pour EtherNet/IP) sont incompatibles. Une mauvaise configuration peut provoquer des « tempêtes » de reconfiguration qui paralysent le réseau de manière imprévisible, un phénomène bien documenté dans les diagnostics d’architectures mixtes.

Le diagnostic doit donc se concentrer sur la passerelle : surveillez son taux de charge, la taille de ses files d’attente et les éventuelles erreurs de traduction. Pour y voir plus clair, cette comparaison technique détaillée entre PROFINET et EtherNet/IP met en lumière leurs différences fondamentales.

| Critère | PROFINET | EtherNet/IP |

|---|---|---|

| Couche OSI | Layer 2 pour I/O (RT/IRT) | TCP/IP et UDP/IP (toutes couches) |

| Temps de cycle | 0,25-1ms (IRT), 1-10ms (RT) | 2-10ms standard |

| Synchronisation | PTCP (IRT) | IEEE 1588 (CIP Motion) |

| Architecture | Siemens / Europe | Rockwell / Amérique du Nord |

| Routage IP | Non routable (Layer 2) | Entièrement routable |

En cas de pannes intermittentes dans un réseau mixte, suspectez toujours la passerelle en premier lieu. C’est souvent le maillon faible où les incompatibilités protocolaires se manifestent de la manière la plus pernicieuse.

Pourquoi faire passer votre câble réseau à côté du variateur de puissance est une erreur fatale ?

C’est l’une des règles d’or du câblage industriel, et pourtant l’une des plus souvent transgressées. Faire cheminer un câble Ethernet, même blindé, le long d’un câble d’alimentation d’un variateur de fréquence (VFD) est la recette parfaite pour des pannes intermittentes et inexplicables. Les VFD génèrent des interférences électromagnétiques (EMI) de haute fréquence et de forte intensité qui peuvent corrompre les signaux de données transitant par le câble réseau. Ce « bruit » électrique induit des erreurs de bit dans les paquets Ethernet, forçant les équipements à retransmettre les informations. Lorsque le bruit est trop intense, les paquets sont purement et simplement perdus, entraînant une coupure de communication.

Le caractère intermittent de la panne provient du fait que le VFD n’émet ce bruit que lorsqu’il est en fonctionnement, et souvent de manière plus intense lors des phases d’accélération ou de décélération du moteur. Votre réseau peut donc fonctionner parfaitement pendant des heures, puis tomber en panne précisément au moment où une certaine partie de la ligne de production se met en marche. Pour un diagnostic efficace, il faut dépasser la simple inspection visuelle et adopter une approche méthodique.

L’utilisation de câbles avec un blindage de haute qualité (tresse de cuivre + feuillard d’aluminium) est une première défense, mais elle est inutile si le blindage n’est pas correctement mis à la terre à ses deux extrémités. Un blindage non raccordé peut même agir comme une antenne, aggravant le problème. Des testeurs de réseau avancés peuvent non seulement certifier le câblage, mais aussi mesurer le niveau de bruit et identifier les sources d’interférences.

Plan d’action : votre audit anti-interférences en 5 étapes

- Cartographie des sources : Listez tous les équipements générant un fort champ magnétique (variateurs, moteurs, postes de soudure) et mesurez leur distance par rapport au câblage réseau.

- Inspection du blindage : Vérifiez visuellement et avec un multimètre la continuité du blindage des câbles et la qualité de la connexion à la masse à chaque extrémité.

- Analyse de corrélation : Mettez en corrélation les journaux d’erreurs du switch (erreurs CRC, paquets perdus) avec les cycles de démarrage des machines suspectes (VFD, etc.).

- Validation par éloignement : Isolez temporairement un segment de câble suspect en le déplaçant physiquement loin de toute source d’EMI pour valider si le problème disparaît.

- Mesure sur site : Utilisez un analyseur de réseau portable certifié pour mesurer le rapport signal/bruit (SNR) et les interférences directement sur le lien problématique.

En définitive, la distance est votre meilleure alliée. Les normes industrielles recommandent des dizaines de centimètres de séparation entre les câbles de puissance et les câbles de données, une règle à ne jamais prendre à la légère.

Séparer le trafic vidéo du trafic automate : pourquoi les VLAN sont indispensables en usine ?

Imaginez une autoroute à une seule voie où une file de camions lents (le trafic automate, petit mais prioritaire) est bloquée par un convoi exceptionnel (le flux vidéo d’une caméra de surveillance, gourmand en bande passante). C’est exactement ce qui se passe sur un réseau industriel « plat », sans segmentation. Une caméra de contrôle qualité qui se met à transmettre son flux en haute définition peut saturer la bande passante du switch, empêchant les paquets critiques de l’automate d’arriver à temps. Le résultat : une micro-coupure et un arrêt de ligne, alors que tous les équipements sont parfaitement fonctionnels.

La solution à ce conflit de trafic est la segmentation réseau via des VLAN (Virtual LAN). Un VLAN permet de créer des réseaux logiques indépendants sur une même infrastructure physique. En plaçant les automates, les caméras et les postes de supervision dans des VLAN distincts, vous créez des « voies » dédiées sur votre autoroute. Le trafic d’un VLAN ne peut pas interférer avec celui d’un autre. C’est une mesure de cybersécurité fondamentale, mais aussi et surtout une garantie de performance et de déterminisme pour votre trafic de contrôle-commande.

La plupart des switchs industriels manageables supportent cette fonctionnalité. Les bonnes pratiques de segmentation réseau recommandent de dédier des VLANs spécifiques par fonction. Par exemple, comme le souligne l’expert en cybersécurité LockSelf, il est crucial de séparer les automates des réseaux bureautiques pour éviter qu’un incident IT n’impacte la production.

Dans les environnements de production industrielle, les VLANs permettent de séparer les automates (SCADA, PLC), les consoles de supervision et les réseaux bureautiques, évitant qu’un incident bureautique n’affecte la chaîne opérationnelle.

– LockSelf, Guide VLAN et cybersécurité industrielle

Le diagnostic d’une panne intermittente sur un réseau non segmenté doit donc inclure l’analyse du trafic. À l’aide d’un outil comme Wireshark connecté au port miroir d’un switch, vous pouvez « écouter » le réseau et identifier les équipements qui consomment le plus de bande passante au moment des pannes. Vous seriez surpris de découvrir que le coupable n’est pas l’automate, mais un équipement périphérique qui sature le réseau.

Ne pas utiliser de VLAN sur un réseau industriel aujourd’hui, c’est comme conduire sans voies de circulation : le chaos et les accidents sont inévitables.

Quand le switch industriel vous prévient de sa propre panne : l’atout du SNMP

Dans une approche réactive, un switch est une boîte noire. Il fonctionne jusqu’à ce qu’il ne fonctionne plus. Mais dans une approche de diagnostic proactive, un switch industriel manageable devient votre meilleur informateur. La clé de cette transformation est le protocole SNMP (Simple Network Management Protocol). Plutôt que d’attendre la panne totale, le SNMP vous permet d’interroger le switch en temps réel sur des dizaines de paramètres de santé et de performance, et de configurer des alertes prédictives.

Le vrai pouvoir du SNMP pour traquer les pannes intermittentes ne réside pas dans l’alerte binaire « port down ». Il se trouve dans la configuration de « traps » (alertes) sur des seuils précurseurs. Par exemple, vous pouvez être alerté si :

- Le taux d’erreurs CRC sur un port dépasse un certain seuil (signe d’interférences EMI ou d’un câble défaillant).

- La température interne du switch augmente anormalement (signe d’un ventilateur en panne ou d’un environnement trop chaud, précurseur d’une défaillance électronique).

- L’utilisation de la bande passante sur un port atteint un pic inattendu (signe d’un équipement défectueux qui « inonde » le réseau).

Mettre en place cette surveillance, c’est passer du statut de pompier à celui de médecin. Vous ne vous contentez plus d’éteindre l’incendie ; vous détectez la fièvre avant qu’elle ne dégénère. La configuration se fait généralement via une interface web sur le switch et nécessite un serveur de supervision (NMS) pour recevoir et interpréter les alertes.

Pour commencer, il faut activer le protocole sur le switch, définir une communauté (un mot de passe) et l’adresse IP de votre serveur de supervision. Ensuite, vous parcourez les OID (Object Identifiers) disponibles, qui sont les identifiants uniques de chaque paramètre mesurable, pour sélectionner ceux qui sont pertinents pour la prédiction de panne. C’est un changement de mentalité : le switch n’est plus un simple composant passif, mais un capteur actif de la santé de votre réseau.

En conclusion, si votre switch ne vous parle pas, c’est que vous n’avez pas choisi le bon. Un switch muet en 2024 est une source de risque que vous ne pouvez plus vous permettre.

WiFi en milieu industriel : comment vaincre les zones d’ombre dues aux structures métalliques ?

Le WiFi en usine est à la fois une promesse de flexibilité et une source de frustrations intenses. Les pannes intermittentes sur un réseau sans fil industriel sont monnaie courante et leur cause est souvent simple : la physique. Un environnement industriel est un cauchemar pour les ondes radio. Les structures métalliques, les rayonnages, les machines et même les murs en béton armé agissent comme des cages de Faraday, bloquant, réfléchissant et atténuant le signal WiFi. Le résultat : des « zones d’ombre » où la connexion est faible ou inexistante, et des zones de « multipath » où le signal arrive par plusieurs chemins, créant des interférences destructrices.

Un AGV (Automated Guided Vehicle) qui perd la connexion en passant derrière un pilier métallique est un symptôme classique. Le diagnostic de ces problèmes ne peut pas se faire à l’aveugle. Il nécessite des outils spécifiques, comme un analyseur de spectre WiFi (par exemple, un Ekahau Sidekick). Cet outil permet de créer une « heatmap » (carte de chaleur) de la couverture sans fil de votre usine. Il ne se contente pas de mesurer la force du signal (RSSI), mais aussi le rapport signal/bruit (SNR) et les interférences co-canal et canal adjacent, qui sont des causes majeures de pannes intermittentes.

La solution ne consiste pas toujours à augmenter la puissance des points d’accès (AP), ce qui peut même aggraver les interférences. Une stratégie de diagnostic et de résolution efficace inclut :

- Réaliser un « site survey » avec un analyseur pour cartographier précisément les zones d’ombre et d’interférences.

- Utiliser des antennes directives pour concentrer le signal dans des couloirs spécifiques (par exemple, pour les AGV) plutôt que des antennes omnidirectionnelles qui arrosent partout.

- Déployer un réseau Mesh industriel, où les points d’accès communiquent entre eux pour créer des chemins de données redondants et contourner les obstacles.

- Choisir le bon canal WiFi pour éviter les interférences avec d’autres réseaux ou avec des équipements comme les fours à micro-ondes industriels qui opèrent sur la bande des 2.4 GHz.

En matière de WiFi industriel, l’approximation n’est pas permise. Sans une cartographie précise de votre environnement radio, vous naviguez à l’aveugle et vous vous exposez à des pannes inévitables.

L’erreur de laisser votre automate connecté à internet sans pare-feu industriel

C’est une erreur de débutant avec des conséquences potentiellement catastrophiques. Connecter un automate programmable (API), ou tout autre équipement de votre réseau de production (OT – Operational Technology), directement à Internet ou même au réseau bureautique (IT) sans protection adéquate est une porte ouverte aux cyberattaques. Les pannes « aléatoires » que vous observez pourraient ne pas être des pannes du tout, mais les symptômes d’une attaque ciblée ou opportuniste. Des moteurs de recherche comme Shodan scannent en permanence Internet à la recherche d’équipements industriels non sécurisés et facilement accessibles.

Le danger est double. D’une part, une attaque peut viser à prendre le contrôle de l’automate pour saboter la production ou causer un incident de sécurité physique (pensez au malware TRITON/TRISIS qui visait les systèmes de sécurité). D’autre part, même un simple scan de ports agressif ou une infection par un ver informatique non spécifiquement industriel peut suffire à saturer les ressources limitées de l’automate (CPU, mémoire), le faisant planter de manière intermittente. L’automate n’est pas conçu pour gérer ce type de trafic imprévu.

Un pare-feu bureautique standard n’est pas la solution. Il ne comprend pas les protocoles industriels (comme Modbus/TCP, S7, EtherNet/IP). Il peut bloquer ou autoriser un port, mais il est incapable de vérifier si le contenu des paquets est légitime ou malveillant. C’est là qu’intervient le pare-feu industriel (ou de nouvelle génération pour l’OT). Il intègre des capacités de Deep Packet Inspection (DPI) qui lui permettent d’analyser le contenu des communications industrielles. Il peut ainsi autoriser une lecture de variable automate, mais bloquer une commande d’arrêt de programme ou une modification du firmware, même si elles proviennent d’une source autorisée en apparence.

La règle est simple : aucun équipement OT ne doit jamais être directement accessible depuis un réseau non maîtrisé. La mise en place d’une zone démilitarisée (DMZ) et d’un pare-feu industriel n’est pas une option, c’est une nécessité absolue pour la continuité et la sécurité de votre production.

Edge Gateway : le sas de sécurité qui protège votre vieil automate des attaques externes

Que faire de ce vieil automate qui fait son travail depuis 20 ans mais qui n’a jamais été conçu pour être connecté à un réseau ? Il est souvent impossible de le mettre à jour, son système est vulnérable et il ne supporte aucun mécanisme de sécurité moderne. Le remplacer est coûteux. Le laisser isolé signifie se priver des données de production précieuses qu’il pourrait fournir. C’est ici que l’Edge Gateway devient un composant stratégique de votre architecture, agissant comme un sas de sécurité intelligent.

Une Edge Gateway n’est pas un simple convertisseur de protocole. C’est un mini-ordinateur industriel placé entre votre réseau OT (Operational Technology) et votre réseau IT. Son rôle est multiple :

- Rupture protocolaire : D’un côté, il communique avec le vieil automate dans son langage natif (par exemple, un vieux protocole série ou un Modbus TCP non sécurisé). De l’autre, il expose les données au monde IT via des protocoles modernes et sécurisés comme MQTT ou OPC UA. Il n’y a jamais de connexion directe entre l’IT et l’OT.

- Filtrage et contextualisation : La passerelle peut pré-traiter les données, ne remontant que les informations utiles, réduisant ainsi la charge sur le réseau IT. Elle peut ajouter du contexte (horodatage, nom de la machine) aux données brutes de l’automate.

- Sas de sécurité : En agissant comme un « proxy », elle isole complètement l’automate. Aucune requête du réseau IT n’atteint directement l’automate. Seules les communications initiées et validées par la passerelle sont autorisées, ce qui le protège nativement contre les scans de ports et autres attaques opportunistes.

Dans le contexte des pannes intermittentes, l’Edge Gateway stabilise l’environnement du vieil automate. En le protégeant de tout trafic réseau pour lequel il n’est pas conçu, elle élimine une source majeure d’instabilité et de plantages inexpliqués. C’est une manière pragmatique de moderniser et de sécuriser votre parc de machines existant sans avoir à tout remplacer.

En définitive, l’Edge Gateway agit comme un traducteur et un garde du corps pour votre vieil automate, lui permettant de participer à l’industrie 4.0 sans le mettre en danger.

À retenir

- Une panne intermittente est rarement due à un seul composant, mais à un conflit systémique (protocole, trafic, EMI).

- La segmentation via VLAN n’est pas une option, c’est une nécessité pour isoler les flux critiques et garantir la performance.

- Passez d’un mode réactif à un mode prédictif en utilisant les capacités de monitoring (SNMP) de vos switchs manageables pour détecter les signes avant-coureurs de panne.

Automate Programmable Industriel (API) ou PC Industriel : lequel choisir pour votre nouvelle machine ?

Cette question, qui semble relever de la conception d’une nouvelle machine, a en réalité un impact direct sur la fiabilité à long terme de votre réseau et la facilité de diagnostic. Le choix entre un automate programmable (API) traditionnel et un PC industriel pour piloter un processus n’est pas qu’une question de préférence ou de coût. C’est un choix d’architecture avec des conséquences profondes sur la robustesse et la sécurité.

L’API est le roi du déterminisme. Son système d’exploitation temps réel est conçu pour une seule chose : exécuter un cycle de programme de manière répétitive et prévisible, en un temps garanti. Il est extrêmement robuste, insensible à la plupart des virus du monde PC et conçu pour fonctionner 24/7 dans des conditions difficiles (vibrations, températures extrêmes). Sa simplicité est sa force : moins de fonctionnalités signifie moins de points de défaillance potentiels.

Le PC industriel, quant à lui, offre une flexibilité et une puissance de calcul bien supérieures. Fonctionnant souvent sous Windows ou Linux, il peut gérer des tâches complexes (vision industrielle, analyse de données, interfaces homme-machine sophistiquées) qu’un API ne peut pas traiter. Cependant, cette flexibilité a un coût. Un système d’exploitation non temps réel comme Windows est sujet à des latences non prévisibles (mises à jour, services en arrière-plan) qui peuvent être problématiques pour des applications de contrôle très rapides. Il est également une cible beaucoup plus large pour les cyberattaques et nécessite une maintenance logicielle constante (patchs de sécurité, mises à jour antivirus).

En termes de diagnostic réseau, un API est plus simple : son comportement est prévisible. Une panne est presque toujours liée à un problème matériel (réseau, E/S) ou une erreur de programme. Sur un PC industriel, une panne intermittente peut provenir d’une myriade de causes logicielles : un pilote défaillant, un conflit logiciel, une mise à jour Windows qui perturbe une application, ou une activité malveillante. Le diagnostic est donc intrinsèquement plus complexe.

La meilleure approche est souvent hybride : utiliser un API pour les tâches de contrôle-commande critiques et déterministes, et un PC industriel pour la supervision, l’analyse de données et la communication, les deux étant correctement isolés par des pare-feux et des VLAN. Pour fiabiliser durablement votre production, l’étape suivante consiste à auditer systématiquement votre architecture réseau en appliquant cette méthodologie.